微软封堵‘永久破解’漏洞,新方案即将发布

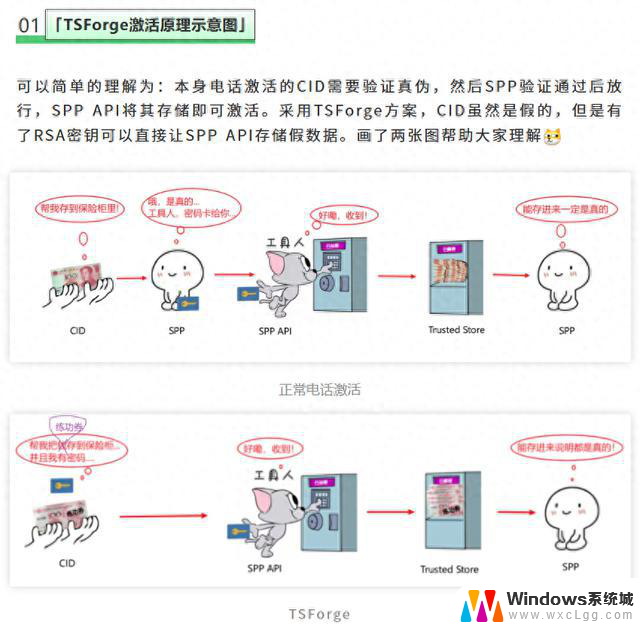

TSForge有两种主要的模式:ZeroCID和KMS4K。其中ZeroCID模式,就是模拟了电话激活,通过绕过系统SPP的方式,将一组全为0的CID写入系统中,由于微软只在写入的时候进行检测,一旦写入后,即便是伪造的数据,也无所谓。这就使得ZeroCID只要绕过SPP的检测,即可完美的离线激活Windows或Office。以下是我之前为了科普,画的一张灵魂图:

然鹅,在Windows 11的26100.4188开始,微软封堵了这个漏洞。也就是说,微软不但在将CID写入系统之前进行检测,还会在写入CID后,将IID和CID的匹配性进行检测。因此,ZeroCID模式这种写入伪造CID的方法自然会失效。

未来Windows 10系统中会不会通过系统更新的方式也封堵这个漏洞呢?我感觉很有可能。也就是说即便是低于26100.4188版本的系统中,未来ZeroCID也有失效的可能性。

这里补充一下KMS4K模式,从名字可以知道它和KMS有关。其实它的原理与ZeroCID类似,只不过KMS4K往系统中写入的是KMS的响应数据。这个数据可以随意修改,也就是说原本微软钦定的180天,可以随意改,只是最大改成2147483640分钟(即4083年)。所以,KMS4K这种激活方式并未失效。

结论:TSForge中的ZeroCID激活方式(永久激活)失效、KMS4K激活方式(激活4000年)依然有效。

道高一尺魔高一丈,MASS

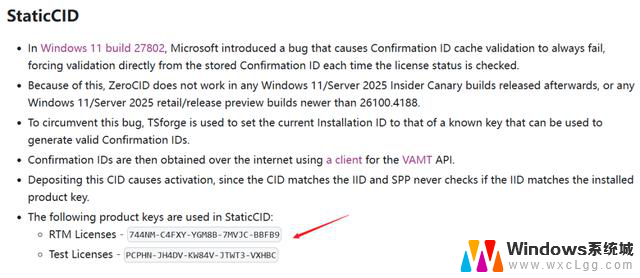

GRAVE团队最近又提供了新的解决方案「StaticCID」。StaticCID的激活原理与ZeroCID基本类似,它是怎么实现的呢?

为了方便大家都能看懂,我用最通俗的解释,可能与基本原理有误差(需要了解详细原理的,可以看开源代码),但大体上会保证正确。

通过上面基本原理的介绍,我们知道微软强制验证IID和CID的匹配性了,但微软并未彻底封死,它并不检查IID和激活密钥的匹配性。

按照正常来说,IID是通过正版密钥生成的,无效密钥虽然也可以生成IID,但不能通过官方渠道获取CID。虽然我们没有正版的激活密钥,但微软并不强制检查激活密钥的合法性(密钥与IID匹配),它只检测IID和CID的匹配性。

MASSGRAVE团队想出的办法是,将一组合法的IID写入到系统中,然后通过联网的方式从微软的服务器中获取到CID,然后再写入系统中,这样就好了。关键在于这个合法的IID怎么获取呢?他并不是唯一的,它和密钥、硬件等相关,通过计算而成。你不能拿别人正版电脑的IID随便写入,那是不行的。因为其中比较关键的信息是密钥的唯一标识符、硬件信息等。通过提取有效密钥中的关键信息,将其通过加密算法进行计算出IID(这个算法是容易实现的)即可。这样的有效密钥也是存在的(就像数字激活一样,微软仍留了漏洞,使用通用密钥就可以)。这样得到的IID是有效的。

然后就简单了,将生成的IID发送到微软服务器进行计算得出CID,最后把IID和CID都写入系统中,则完美激活。因此这种方法,需要联网才能实现。

所以,从StaticCID的原理来看,它和ZeroCID差不多,但是比ZeroCID更加接近电话激活。如果对激活的原理清楚了,就能明白:ZeroCID模式激活后,即便更改硬件激活也不会失效,但StaticCID模式不行。

最后,理论上来说。StaticCID激活方法联网并不是绝对的,我们仍然可以拨打微软客服电话,让微软小姐姐告诉你CID,或者使用能上网的电脑获取CID(网页激活方法),后面我会在更新HEU的时候考虑进行优化该方式,为离线永久激活提供方法。

目前MAS 3.4版本已经更新,其包含了最新的StaticCID。

微软封堵‘永久破解’漏洞,新方案即将发布相关教程

-

微软修复Win10/11主题漏洞,下载即窃取信息风险消除

微软修复Win10/11主题漏洞,下载即窃取信息风险消除2024-03-09

-

微软正式推出Copilot,酷睿Ultra处理器即将发布

微软正式推出Copilot,酷睿Ultra处理器即将发布2023-12-03

-

微软Windows曝出9.8高分漏洞!危害巨大,细节暂不公开

微软Windows曝出9.8高分漏洞!危害巨大,细节暂不公开2024-08-16

-

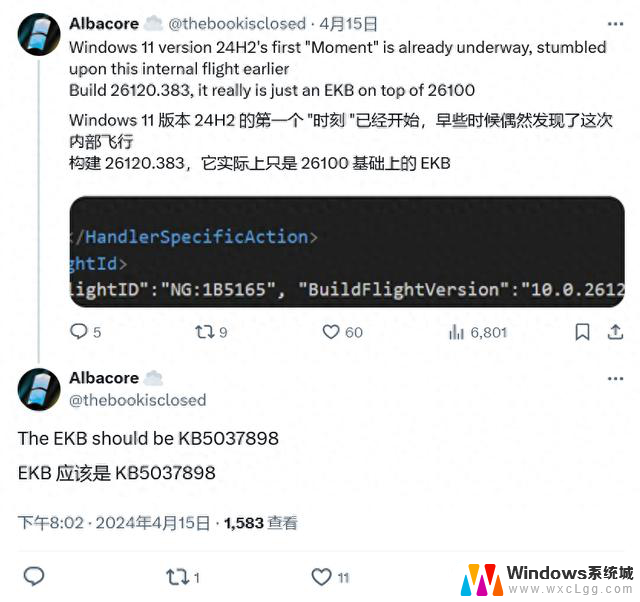

微软准备发布Win11 24H2后续“Moment”更新,有望明年发布

微软准备发布Win11 24H2后续“Moment”更新,有望明年发布2024-04-17

-

微软Win11 Linux子系统(WSL)发布2.2.2版本:全新功能更新,性能提升显著

微软Win11 Linux子系统(WSL)发布2.2.2版本:全新功能更新,性能提升显著2024-04-08

-

微软发布Win11 Beta 22635.3209预览版更新,全面了解最新功能和改进

微软发布Win11 Beta 22635.3209预览版更新,全面了解最新功能和改进2024-02-17

- 微软宣布将终止对Win10支持,Win10系统将不再获得更新服务

- 2024-09微软漏洞通告:如何保护你的数据安全?

- 微软时隔7个月重发Win10/Win11补丁修复WinRE漏洞,系统安全问题得到解决

- 微软发布Windows 11更新,AMD数据中心GPU Q4带来4亿美元收入

- AMD市占,创历史新高:全球市场份额达到新高,AMD强势崛起

- 英伟达50 SUPER显卡或加量不加价:曝5080 SUPER售999美元,性价比超高!

- 为何网友认为WindowsXP与Windows7是最经典版本?- 为什么这两款操作系统备受推崇?

- 一家初创公司,要颠覆传统CPU,势必引领新一轮科技变革

- 微软Win11 24H2八月累积更新遇0x80240069错误解决方法

- AMD苏姿丰:不会效仿扎克伯格高薪挖角AI人才,坚持内部培养和发展AI人才

热门推荐

微软资讯推荐

- 1 AMD市占,创历史新高:全球市场份额达到新高,AMD强势崛起

- 2 为何网友认为WindowsXP与Windows7是最经典版本?- 为什么这两款操作系统备受推崇?

- 3 AMD新款旗舰X3D计划曝光,双CCD 3D V-Cache产品是否存在?

- 4 历史首次!AMD服务器CPU市占率达50%:行业格局将如何变化?

- 5 初探微软Win11快速机器恢复功能:自动修复启动故障的操作步骤

- 6 英伟达回应:产品中绝对没有后门、终止开关或监控软件

- 7 基于国产CPU和OS的LLM应用开发平台资源计算方法专利

- 8 100元8代E3神教2144 2174 2274G处理器攻略:功耗50瓦U2固态32万分解析

- 9 Win10文件删除不了?教你两招轻松搞定,轻松解决Win10文件删除困难问题

- 10 英伟达50系Super显卡规格曝光,等等党赢麻了,预计年内发售

win10系统推荐

系统教程推荐

- 1 笔记本开机闪屏是什么原因,怎么解决 笔记本电脑频繁闪屏怎么办

- 2 win10怎么更改子网掩码 Win10更改子网掩码步骤

- 3 声卡为啥没有声音 win10声卡驱动正常但无法播放声音怎么办

- 4 固态硬盘装进去电脑没有显示怎么办 电脑新增固态硬盘无法显示怎么办

- 5 word如何加批注 Word如何插入批注

- 6 怎么让word显示两页并排 Word文档同屏显示两页

- 7 win11直接改文件后缀 win11文件后缀修改教程

- 8 win11怎么查看电脑的物理地址 电脑物理地址查询方法

- 9 switch手柄对应键盘键位 手柄按键对应键盘键位图

- 10 win11安装共享打印机提示0000709 win11共享打印机提示0000709问题解决方法